10 innovativi trucchi di sicurezza per WordPress per proteggere il tuo sito web

Indipendentemente dal fatto che tu possieda un blog personale o un sito Web aziendale critico con dati sensibili, devi dare la dovuta enfasi alla loro protezione nella massima misura possibile. Per impedire a un visitatore malintenzionato di accedere al tuo sito Web, è fondamentale preparare una check-list di sicurezza ed eseguire controlli di sicurezza periodici.

Detto questo, un sistema sicuro al cento per cento è praticamente impossibile da configurare poiché c’è sempre la probabilità che nuove “minacce” emergano dal nulla. Anche se potrebbe non essere possibile eliminare completamente il rischio di violazioni della sicurezza, seguire una serie di best practice può aiutarti a ridurre al minimo le potenziali vulnerabilità.

Quando si tratta di proteggere un sito Web WordPress, avrai l’imbarazzo della scelta per quanto riguarda la disponibilità delle risorse. Ci sono un sacco di suggerimenti, modifiche e tutorial pubblicati su una miriade di siti Web e blog. Tuttavia, quando dai un’occhiata più da vicino, potresti rimanere deluso dalla mancanza di sostanza. Le misure di sicurezza di WordPress elencate nella maggior parte di questi siti Web sono di natura molto semplice. Che si tratti dell’aggiornamento alla versione più recente di WordPress, della pianificazione di backup periodici o dell’utilizzo di una password amministratore di elevata complessità, potresti aver già implementato tutte queste misure fondamentali. Ovviamente la domanda che ti viene in mente è “Cosa c’è dopo?”

Questo tutorial ha lo scopo di dare una risposta definitiva alla tua domanda. Qui sono discusse dieci misure di sicurezza innovative che possono aiutarti a mantenere il controllo di un sito Web WordPress nella tua custodia sicura. Passiamo ora ai dettagli.

1 Utilizzare l’autenticazione a due fattori:

Quando implementi l’autenticazione a due fattori, una persona che tenta di accedere alla dashboard di WordPress dovrà inserire una OTP (One Time Password) generata casualmente, oltre al nome utente e alla password standard. Le funzioni crittografiche vengono utilizzate per generare OTP in tempo reale e viene inviato solo al destinatario previsto su un dispositivo di comunicazione tramite un gateway sicuro. Il cellulare è il dispositivo di comunicazione più utilizzato per questo scopo.

Quindi, anche se un hacker riesce a rubare il tuo nome utente e la tua password, non sarà comunque in grado di accedere al tuo pannello di amministrazione di WordPress senza la One Time Password.

Come implementare l’autenticazione a due fattori?

Puoi utilizzare qualsiasi plug-in di generazione OTP per implementare l’autenticazione a due fattori sul tuo sito Web WordPress. Sul mercato sono disponibili plug-in sia commerciali che gratuiti. Due plugin consigliati che sono liberamente disponibili sul repository di WordPress sono:

Entrambi i plugin sono molto facili da configurare anche per un webmaster alle prime armi. La documentazione dettagliata sull’installazione e la configurazione è disponibile nelle rispettive pagine dei plug-in.

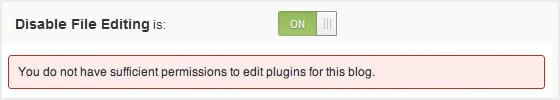

2 Disabilita la modifica del file modello tramite WP Dashboard

Un utente WordPress con accesso amministrativo può modificare i file modello del tuo sito Web accedendo a Aspetto > Editor. Nel caso in cui un visitatore con intenti malevoli riesca ad hackerare le tue credenziali utente amministratore, allora anche lui può apportare le modifiche desiderate a quei file direttamente dalla dashboard di WordPress. Per evitare che ciò accada, puoi disabilitare la modifica dei file dalla dashboard di WordPress.

Come disabilitare la modifica del file modello?

Per disabilitare la modifica dei file tramite l’editor della dashboard, devi aggiungere una riga di codice al file di configurazione del tuo sito Web WordPress. Vai al programma di gestione file disponibile sul pannello di controllo del tuo hosting e naviga fino alla directory principale. Apri il file wp-config.php in un editor di testo e aggiungi la seguente riga di codice in fondo al file.

define( 'DISALLOW_FILE_EDIT', true );

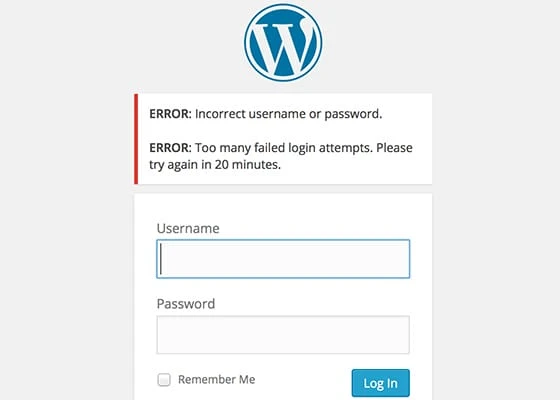

3 Nascondi il feedback sugli errori di accesso dai visitatori

A cosa serve mostrare i log degli errori ai tuoi visitatori? Assolutamente niente. Quando qualcosa va storto, solo tu, l’utente amministratore, dovresti saperlo. A peggiorare le cose, rendendo pubblico il feedback sull’errore, in realtà stai dando un suggerimento sufficiente a un visitatore tecnicamente esperto per tentare di hackerare il tuo sito web.

Come interrompere la visualizzazione del feedback sugli errori?

Esiste un metodo semplice per impedire che il feedback sugli errori di accesso a WordPress venga visualizzato pubblicamente. Dopo aver effettuato l’accesso al pannello di amministrazione di WordPress, vai su Aspetto > Editor. Apri il file functions.php del tema attivo e posiziona il seguente frammento di codice ovunque all’interno del file.

add_filter('login_errors',create_function('$a', "return null;"));

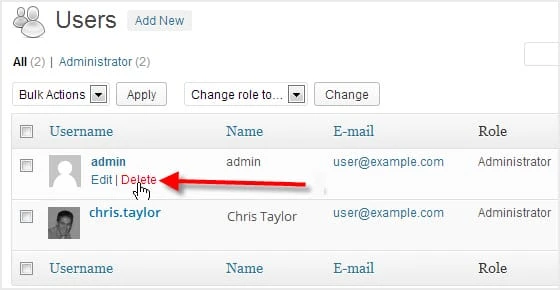

4 Eliminare l’utente ‘admin’

L’account utente amministrativo predefinito che viene creato automaticamente al momento dell’installazione di WordPress è ‘admin’. È anche l’area più vulnerabile per quanto riguarda la sicurezza di WordPress, che viene sfruttata dagli hacker il più delle volte. Quindi eliminare questo account “amministratore” predefinito e gestire il tuo sito Web da un altro account amministratore “pseudo” è un’ottima idea per tenere a bada gli hacker. Come minimo, renderà la vita un po’ più difficile a qualsiasi potenziale hacker.

Come eliminare l’utente “admin” predefinito?

Questa attività può essere svolta in due diverse fasi come descritto di seguito:

- Durante l’installazione di WordPress: se si tratta di un nuovo account di hosting su cui stai cercando di creare il tuo sito Web WordPress, puoi eliminare l’utente “admin” durante l’installazione di WordPress. Nella prima schermata di installazione vengono visualizzate le opzioni configurabili dall’utente. Il nome utente è uno di questi elementi che puoi modificare. Prima di fare clic sul pulsante “Installa” situato nella parte inferiore dello schermo, è sufficiente sostituire il nome utente predefinito “admin” con il nome che preferisci. Quindi procedi con il processo di installazione come faresti normalmente.

- Per un’installazione WordPress esistente: se disponi già di un sito Web WordPress esistente, devi prima accedere con il tuo account “amministratore” e creare un nuovo account utente. Assicurati di fornire al nuovo utente privilegi amministrativi completi. Quindi disconnettersi dall’ account amministratore e accedere nuovamente utilizzando l’account utente appena creato. Vai alla scheda “Utenti” sulla dashboard di WordPress ed elimina l’account utente “admin”. Ora puoi gestire la tua dashboard con l’utente amministrativo appena creato.

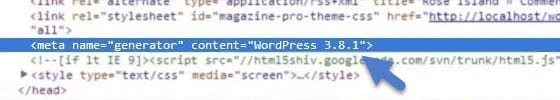

5 Nascondi il numero di versione di WordPress

Ogni versione di WordPress presenta alcune vulnerabilità che di solito vengono risolte quando viene rilasciata la versione successiva. Se un hacker riesce a identificare quale versione di WordPress stai utilizzando, può facilmente associarla a una nota debolezza e sfruttarla per ottenere il controllo del tuo sito web. Per evitare un tale scenario, puoi istruire il file delle funzioni di WordPress a non rivelare il numero di versione.

Come nascondere il numero di versione di WP?

Di solito il numero di versione di WordPress viene inserito nel file di intestazione del tuo tema tramite la funzione ‘wp-head()’. Tuttavia, rimuovere la funzione non è una soluzione, perché la stessa funzione potrebbe essere utilizzata anche da alcuni dei plugin che hai installato. Invece, un’alternativa migliore è aggiungere il seguente frammento di codice al tuo file functions.php.

remove_action('ks29so_head','ks29so_generator');

6 Blocca l’accesso ai bot

I bot sono strumenti automatizzati programmati dal computer utilizzati dagli hacker per assumere il controllo del tuo sito web. Questi programmi automatici possono anche utilizzare le tue risorse di web hosting per eseguire altre attività per conto dell’hacker. Impedendo ai bot di accedere alle tue pagine web e directory, puoi rafforzare la tua presa sull’amministrazione del sito web.

Come impedire ai bot di accedere al tuo sito web?

La riscrittura delle mod è un rimedio efficace per bloccare l’accesso ai bot. Utilizzando un qualsiasi programma di editor di testo, apri il .htaccessfile ” ‘ presente nella directory principale di WordPress. Scorri verso il basso fino alla fine del file, inserisci il frammento di codice indicato di seguito e quindi salva il file nella stessa posizione. Assicurati di non modificare il nome del file.

SetEnvIfNoCase User-Agent ^$ keep_out

SetEnvIfNoCase User-Agent (pycurl|casper|cmsworldmap|diavol|dotbot) keep_out

SetEnvIfNoCase User-Agent (flicky|ia_archiver|jakarta|kmccrew) keep_out

SetEnvIfNoCase User-Agent (purebot|comodo|feedfinder|planetwork) keep_out

Order Allow,Deny

Allow from all

Deny from env=keep_out

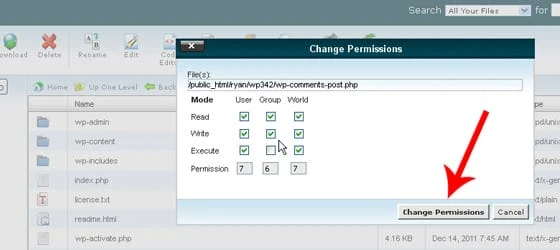

7 Utilizzare i permessi file/cartelle appropriati

I permessi sui file non sono altro che un metodo di restrizione dell’accesso. Utilizzando i parametri di autorizzazione file appropriati, è possibile impedire ai visitatori di accedere a file di configurazione importanti che risiedono nella directory di installazione di WordPress.

Come implementare la restrizione di accesso?

Di seguito sono elencate le impostazioni di autorizzazione di file e cartelle consigliate per il tuo sito Web WordPress:

Il valore CHMOD per tutti i file di dati deve essere impostato su 644.

Il valore CHMOD per tutte le cartelle e sottocartelle deve essere impostato su 755.

Il valore CHMOD per il file di configurazione di WordPress (wp-config.php) deve essere impostato su 640.

8 Limita i tentativi di accesso degli utenti:

Con ogni probabilità, un hacker dovrebbe utilizzare diverse combinazioni di nome utente e password per entrare nel pannello di amministrazione di WordPress. A meno che non ci sia un limite al numero di tentativi di accesso falliti, un hacker può continuare per tutto il tempo necessario per trovare la giusta combinazione nome utente-password.

Come limitare i tentativi di accesso?

Il modo più semplice per limitare i tentativi di accesso degli utenti è utilizzare un plug-in open source, Limit Login Attempts. Può essere scaricato liberamente dal repository dei plugin di WordPress. Dopo aver installato e attivato il plug-in, è possibile specificare il numero di accessi non riusciti che un utente può tentare per un determinato periodo di tempo.

9 Utilizzare la modalità SSL per le sessioni di accesso

Forzare il tuo sito Web WordPress in modalità SSL per l’accesso garantisce un trasferimento sicuro dei dati tra il browser Web dell’utente e il tuo server. Il browser Web crittografa il nome utente e la password prima di inviarli al sistema del server tramite un canale sicuro quando viene utilizzato SSL.

Come utilizzare la modalità SSL per tutti gli accessi?

Prima di tutto, devi avere un certificato SSL valido installato sul tuo server web. Per forzare la modalità SSL per tutti gli accessi utente, è necessario definire le preferenze di accesso SSL nel file di configurazione di WordPress (wp-config.php). Puoi forzare la modalità SSL solo per l’utente amministratore o abilitare questa funzione per tutti gli accessi. Vai alla tua directory principale e apri il file wp-config.php. Quindi aggiungi uno dei frammenti di codice indicati di seguito in base alle tue esigenze.

Solo per le sessioni di accesso amministratore:

define('FORCE_SSL_ADMIN', true);Per tutte le sessioni di accesso utente:

define('FORCE_SSL_LOGIN', true);

10 Disabilita l’accesso alla cartella ‘wp-content’

Tutte le immagini e i file multimediali che carichi sul tuo sito Web WordPress sono archiviati nella cartella “wp-content”. Contiene anche tutti i file del plugin. Gli hacker possono usarlo come punto di ingresso per iniettare elementi dannosi nel tuo sito web. Un’altra attività non etica che può essere eseguita attraverso lo stesso canale è il furto di larghezza di banda. Quindi si consiglia vivamente di bloccare l’accesso pubblico a questa directory.

Come disabilitare l’accesso a file multimediali e plug-in?

Puoi aggiungere una regola al tuo .htaccessfile per impedire l’accesso a tutti i tipi di file disponibili all’interno della cartella “wp-content”. Tieni presente che i file CSS e JavaScript, insieme alle immagini (jpg, png, gif), sono a maggior rischio di essere sfruttati dagli hacker.

Order Allow,Deny

Deny from all

Allow from allConclusione:

Con il passare dei giorni, gli hacker stanno inventando nuove tecniche per assumere il controllo del tuo sito Web e della tua attività. Non ha senso attenersi a ciò che gli “altri” hanno fatto per secoli. Per eliminare la possibilità che il tuo sito Web WordPress venga violato, devi stare un gradino sopra ed essere più intelligente della tua nemesi.