10 eniten vahingollista tietokonevirusta

Tietokonevirus on muutakin kuin vain kiintolevyllä olevien tietojen pyyhkiminen. Tietokonevirus oli aiheuttanut 8,5 miljardia dollaria kuluttajahäviöitä pelkästään vuonna 2008. Jos luulet olevasi niin älykäs, ettet tartu tietokonevirukseen, miten reagoisit, jos tietokonevirus olisi käyttänyt kuuluisaa tennistähteä Anna Kournikovaa ansaan uhrejaan? Anna Kournikova -virus oli niin kuuluisa, että se oli lamauttanut tuhansia palvelimia kaikkialla maailmassa, mutta se ei edes päässyt luetteloomme, koska muiden tietokonevirusten katsottiin olevan vahingollisempia.

10 Stuxnet (2010)

Stuxnet, tietokonemato, löydettiin heinäkuussa 2010, ja toisin kuin muut matot, tämä mato kohdistuu erityisesti tietokoneisiin, joissa on kriittinen infrastruktuuri, kuten vedenkäsittely, öljyputket, kaasuputket ja sähköverkko.

Kotimaan turvallisuusministeriön kyberturvallisuuskeskuksen johtajan Sean McGurkin mukaan tämä mato voi päästä mihin tahansa järjestelmään ja varastaa minkä tahansa kaavan, jota tarvitaan jonkin valmistamiseksi. Gurk kutsui Stuxnetia ”pelinvaihtajaksi”.

Ei todellakaan ollut mitään erityistä laitosta, jossa matoa käytettiin hyökkäykseen. Symantec, suosittu turvallisuuspalveluyritys, oli kuitenkin sanonut, että maton kohde oli Iranin ydinvoimalat.

Symantec oli huomannut, että ympäri maailmaa oli 44 000 Stuxnet-infektiota. Jossa 1600 oli Yhdysvalloista, mutta 60% infektioista löydettiin Iranista.

9 SirCam (2001)

SirCam on harhainen tietokonevika, joka pyrki varastamaan tiedostoja ja levittämään niitä Internetiin. SirCam-virus on roistovaltiovirhe, joka oli uhrannut jopa Ukrainan entisen presidentin Leonid Kutsman. Virheen takia presidentin vartioitu aikataulu ilmoitettiin yleisölle ja levitettiin ympäri maailmaa.

Ukrainan presidentin arkaluontoinen asiakirja oli sisältänyt Kutsman toiminnan ja matkasuunnitelman, joka liittyi Ukrainan vuosipäivän itsenäisyyteen.

SirCam-vika havaittiin ensimmäisen kerran heinäkuussa 2001, ja sitä pidettiin tuolloin Internetin yleisimpänä virheenä. Yksittäiset tietokoneen käyttäjät olivat valittaneet, että Norton Antivirus ja Symantec eivät pystyneet havaitsemaan ja puhdistamaan virhettä.

SirCam levitettiin avaamalla liitteenä oleva asiakirja sähköpostissa. Epäilemätön sähköpostin vastaanottaja todennäköisesti avaa sähköpostin, joka alkaa aina sanalla ”Hei, kuinka voit?”, Ja sähköposti loppuu yleensä kohtaan ”Nähdään myöhemmin ja kiitos”. Kirjeen keskiosa pyytää vastaanottajaa avaamaan liitteenä olevan tiedoston, koska lähettäjä pyytää neuvoja jostakin. Jos liitetty asiakirja avataan, vika leviää kiintolevylle ja prosessi alkaa uudelleen.

SirCam oli aiheuttanut kiusallisia sähköposteja viruksen tartuttamille käyttäjille. SirCam oli tunkeutunut Windowsiin, hakee asiakirjoja kiintolevyltä ja lähettää ne sitten satunnaisesti liitteenä kaikkiin osoitekirjan aktiivisiin sähköpostiosoitteisiin.

Yksittäisten käyttäjien kauhu oli kauheaa, kun he huomasivat pian, että yksityisiä asiakirjoja, kuten kuvia, ansioluetteloita ja henkilökohtaisia kirjeitä, lähetettiin muukalaisille.

Virhe ei ollut saatavana vain englanniksi, mutta myös espanjalaisia muunnelmia levitettiin. Symantec joutui päivittämään toisen korjaustiedoston käyttäjilleen virheen puhdistamiseksi.

SirCam-virus oli vaikuttanut 96 maahan, mutta pahimmin kärsineet maat ovat Yhdysvallat ja Iso-Britannia.

Mutta kun Yhdysvaltoihin ja Eurooppaan osui, sähköpostimato vaikutti myös Japaniin. Sonyn elektroniikkaraportin mukaan he olivat havainneet ja poistaneet 6000 SirCam-tartunnan saanutta sähköpostia.

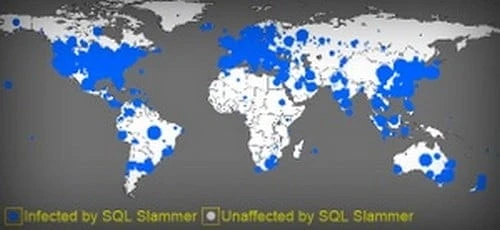

8 Slammer (2003) – Kommentit – Leffatykki

SQL Slammer on mato, joka oli kohdentanut Microsoftin tietokantaohjelmistosta löydetyt heikkoudet. Mato oli hyödyntänyt palvelinohjelmiston vanhaa tietoturva-aukkoa. Kun mato oli tartuttanut palvelimen, se lähettää sitten useita datapyyntöjä, jotka välitetään muille Internet-osoitteille, mikä lisää mahdollisuuksia tartuttaa muita tietokoneita. Mato itsessään ei kuitenkaan tartuta pöytätietokonetta eikä se voi toistaa itseään sähköposteissa. Mutta vaikutus oli tuhoisa, se oli tukkinut verkot ja aiheuttanut useiden verkkosivustojen offline-käytön.

SQL Slammer on mato, joka oli kohdentanut Microsoftin tietokantaohjelmistosta löydetyt heikkoudet. Mato oli hyödyntänyt palvelinohjelmiston vanhaa tietoturva-aukkoa. Kun mato oli tartuttanut palvelimen, se lähettää sitten useita datapyyntöjä, jotka välitetään muille Internet-osoitteille, mikä lisää mahdollisuuksia tartuttaa muita tietokoneita. Mato itsessään ei kuitenkaan tartuta pöytätietokonetta eikä se voi toistaa itseään sähköposteissa. Mutta vaikutus oli tuhoisa, se oli tukkinut verkot ja aiheuttanut useiden verkkosivustojen offline-käytön.

Leviäminen alkoi 25. tammikuuta 2003, kun se alkoi levitä, se oli kaksinkertaistanut koonsa 8,5 sekunnin välein. Kymmenen minuutin kuluessa se pystyi tartuttamaan 90% haavoittuvimmista isännistä. Huippunsa aikana tai noin 3 minuuttia julkaisun jälkeen matolla oli jo viisikymmentäviisi miljoonaa skannausta sekunnissa Internetissä.

Asiantuntijat uskoivat, että se oli vaikuttanut miljooniin tietokoneisiin maailmanlaajuisesti. Tämä vaikutti moniin maihin, mutta eniten kärsi Etelä-Koreasta.

Etelä-Koreassa, jossa kolme neljäsosaa väestöstä nauttii internetyhteydestä, verkkoyhteys oli rappeutunut kahdeksan tunnin ajan.

Slammer-mato pystyi tartuttamaan 75 000 isäntää, ja sillä oli verkkokatkoja, jotka olivat johtaneet lentoyhtiön lentojen peruuttamiseen ja joihinkin ongelmiin pankkiautomaateissa.

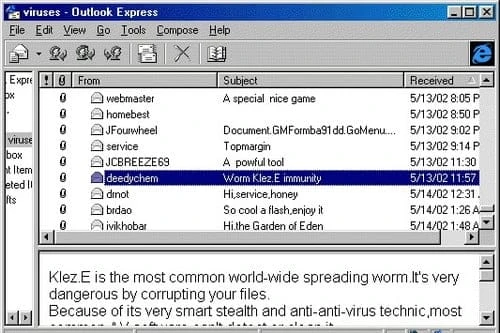

7 Klez.H (2002)

Klez.H ilmestyi ensimmäisen kerran 15. huhtikuuta 2002, ja se oli vaikuttanut yhteen 300 sähköpostista.

Klez.H ilmestyi ensimmäisen kerran 15. huhtikuuta 2002, ja se oli vaikuttanut yhteen 300 sähköpostista.

Kyberavaruudessa vapautettiin useita viruksen versioita, mutta vaarallisin on Klez.H. Hyökkäyksensä aikana Klez.H hyökkää Windowsiin, mutta se ei vaikuta Microsoft Outlook -sähköpostiosoitteeseen, koska Microsoft pystyi vahvistamaan virustentorjuntaansa.

Virus toimii valitsemalla useita nimiä osoitekirjan luettelosta, mutta jokainen sähköposti käyttää eri aihealuetta, liitteiden nimiä ja tekstiä, mikä vaikeuttaa viruksen sisältävän sähköpostin jäljittämistä ja tunnistamista.

Lontoossa toimiva sähköpostiturvayritys oli jäljittänyt 775 000 kopiota viruksesta. Se on kutsuttu yhdeksi suurimmista viruksista, jotka olivat vaikuttaneet tietokoneen käyttäjiin.

6 Sasser (2004)

Toukokuussa 2004 atk-asiantuntijat olivat käsittäneet neljä Windows-käyttöjärjestelmään levinnyttä matovariaatiota. Mato tunnettiin nimellä SasserA, SasserB, SasserC ja SasserD. Mato oli kohdistettu Windows 2000: een sekä muihin Windows-käyttöjärjestelmiin, kuten Windows 95, Windows 98 ja Windows XP sekä Windows ME.

Toukokuussa 2004 atk-asiantuntijat olivat käsittäneet neljä Windows-käyttöjärjestelmään levinnyttä matovariaatiota. Mato tunnettiin nimellä SasserA, SasserB, SasserC ja SasserD. Mato oli kohdistettu Windows 2000: een sekä muihin Windows-käyttöjärjestelmiin, kuten Windows 95, Windows 98 ja Windows XP sekä Windows ME.

Ohion turvallisuusasiantuntijan mukaan mato Sasser oli aggressiivinen ja kykenee toistamaan nopeasti.

Asiaa tekee monimutkaisemmaksi se, että verkossa levitettiin sähköpostia, joka lupasi ”korjauksen” Sasser-maton poistamiseksi, mutta heidän mukaansa ”korjaus” sisälsi myös toisen Netsky-AC-viruksen.

Asiantuntijat uskoivat, että Sasserin ja Netskyn luojien välillä oli yhteys.

Useimmat tietokonevirukset tarvitsevat ihmisen väliintuloa leviämiseen, mutta Sasser käytti LSASS-haavoittuvuutta ja skannasi sitten useita Internet-osoitteita, kunnes se pystyi käyttämään järjestelmää. Sitten se kopioi itsensä Windowsin hakemistoon suoritettavana tiedostona ja se käynnistetään seuraavalla kerralla, kun tietokone käynnistetään.

Yksi oire, johon tietokoneesi vaikuttaa, kun tietokone käynnistyy uudelleen aina, kun yrität siirtyä verkkoon. Sasser voi levitä koneesta toiseen.

Sasser oli vaikuttanut Taiwanin postitoimistoon, pankkeihin Skandinaviassa ja junajärjestelmään Sydneyssä Australiassa.

Kun poliisi tutki viruksen tekijää, saatiin tietää, että 18-vuotias saksalainen lukiolainen oli myöntänyt viruksen luomisen. Teini pidätettiin Rotenburgin kaupungissa Pohjois-Saksassa Microsoftin ja FBI: n avulla, mutta hänet vapautettiin myöhemmin.

Asiantuntijat uskoivat, että Sasser oli tartuttanut yli miljoonan tietokonetta ja pudottanut useita tietokonejärjestelmiä. Suurten yritysten häiriöitä syytettiin myös Sasserista.

5 Conficker (2008) – Kommentit – Leffatykki

Conficker havaittiin 21. marraskuuta 2008, mato voi tartuttaa muita tietokoneita verkon yli ja se voi korjata virheen, kun muut samaa kokeilevat matot ovat lukittuina. Seuraavana päivänä Microsoft oli ehdottanut käyttäjilleen voimakkaita päivityksiä haavoittuvuuden torjumiseksi, mutta Conficker A: n tartuttamat koneet aktivoitiin. Sitten se alkoi käyttää erilaisia 250 verkkotunnuksen sarjoja päivittäin muihin ohjeisiin. Tuolloin 500 000 tietokonetta oletetaan jo saaneen tartunnan tähän matoon.

Conficker havaittiin 21. marraskuuta 2008, mato voi tartuttaa muita tietokoneita verkon yli ja se voi korjata virheen, kun muut samaa kokeilevat matot ovat lukittuina. Seuraavana päivänä Microsoft oli ehdottanut käyttäjilleen voimakkaita päivityksiä haavoittuvuuden torjumiseksi, mutta Conficker A: n tartuttamat koneet aktivoitiin. Sitten se alkoi käyttää erilaisia 250 verkkotunnuksen sarjoja päivittäin muihin ohjeisiin. Tuolloin 500 000 tietokonetta oletetaan jo saaneen tartunnan tähän matoon.

Muutama päivä verkkosivuston jälkeen tartunnan saanut tietokone otti yhteyttä trafficconverteriin päivityksiä varten, mutta tiedostoa ei ole siellä. Täsmälleen kaksi kuukautta myöhemmin väestönlaskenta paljasti, että noin 1,5 miljoonaa konetta on saanut tartunnan.

Viruksen leviäminen ei pysähtynyt, koska toinen variantti löydettiin tammikuussa 2009. Itse asiassa Yhdistyneen kuningaskunnan puolustusministeriö oli saanut tartunnan, ja kesti kaksi viikkoa ennen kuin he pystyivät poistamaan vahingot.

Helmikuussa 2009 Conficker-tartunnan saaneiden koneiden määrä oli räjähtänyt ja miljoonat kärsivät. Samassa kuussa Microsoft oli ilmoittanut 250 000 dollaria palkkiona kaikesta Confickerin luojista annettavasta tiedosta.

Maaliskuussa havaittiin toinen Conficker C -versio, ja se oli kokeillut kaikkia tartunnan saaneita tietokoneita saadakseen uusimman version.

Pahin ei ollut ohi, 1. huhtikuuta Conficker C oli kytketty verkkotunnuksiin ohjeiden saamiseksi. Tuona huhtikuun hullupäivänä noin kaksi miljoonaa tietokonetta oli saanut tartunnan tällä muunnoksella.

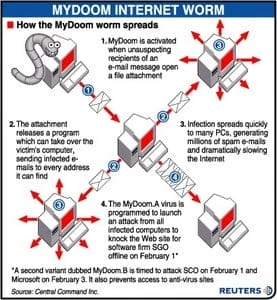

4 Eniten vahingollista tietokonevirusta MyDoom (2004)

MyDoom soitti myös, koska Novarg on tietokonevirus, joka oli tukkinut verkot ja joka oli sallinut luvattoman pääsyn tietokoneeseen. Virus levisi myös tiedostojen jakamisverkkoihin ja pystyi avaamaan ”takaoven” tietokoneille.

MyDoom soitti myös, koska Novarg on tietokonevirus, joka oli tukkinut verkot ja joka oli sallinut luvattoman pääsyn tietokoneeseen. Virus levisi myös tiedostojen jakamisverkkoihin ja pystyi avaamaan ”takaoven” tietokoneille.

Suurin osa sähköposteista näytti lähettäneen hyväntekeväisyysjärjestöiltä, organisaatioilta tai muilta oppilaitoksilta, jotta se voi huijata vastaanottajia avaamaan sähköpostia. MyDoom kerää sähköpostiosoitteet tartunnan saaneilta tietokoneilta ja valitsee sieltä seuraavaksi lähettäjäksi toisen osoitteen. MyDoomissa on vaikea määrittää todellista lähettäjää.

Tuhannet sähköpostit laukaistiin muutamassa tunnissa MyDoomin löytämisen jälkeen. Mato oli vaikuttanut tietokoneisiin, jotka käyttivät Microsoft Windows -alustaa.

Microsoft oli ilmoittanut antavansa 250 000 dollarin palkkion kaikista tiedoista, jotka voivat johtaa MyDoom-viruksen luojan pidättämiseen. Microsoftin yleisen neuvonantajan Brad Smithin mukaan MyDoom-mato oli rikollinen hyökkäys, koska se aikoi häiritä tietokoneen käyttäjiä.

Sen lisäksi Microsoft, SCO Group ilmoitti myös toisen $ 250000 palkita kaikki tiedot, mikä johtaa pidätykseen luoja MyDoom.

Odotettiin, että MyDoom-virus maksaisi kullekin yritykselle 250 miljoonaa dollaria menetettyä tuottavuutta ja teknisiä kuluja.

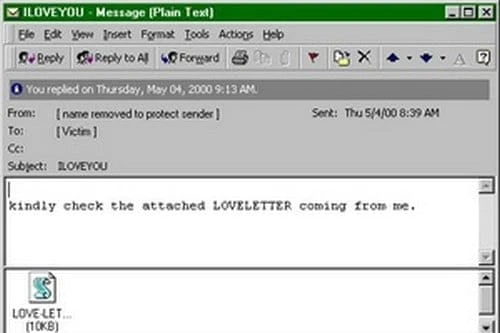

3 iloveyou-vika (2000)

Iloveyou-vika havaittiin ensimmäisen kerran Hongkongissa ja se oli levinnyt vähitellen länteen. Se oli tartuttanut liike- ja valtion tietokoneita. Yhdysvaltojen virustentorjuntayritykset olivat saaneet useita puheluita asiakkailtaan, joille oli ilmoitettu laajalle levinneistä infektioista.

Iloveyou-vika havaittiin ensimmäisen kerran Hongkongissa ja se oli levinnyt vähitellen länteen. Se oli tartuttanut liike- ja valtion tietokoneita. Yhdysvaltojen virustentorjuntayritykset olivat saaneet useita puheluita asiakkailtaan, joille oli ilmoitettu laajalle levinneistä infektioista.

Tietoturva-asiantuntijat arvioivat ohjelmistovaurioiden olevan 100 miljoonaa dollaria ja jopa ennustaneet, että kustannukset saattavat jopa ylittää miljardin dollarin.

Virhe oli jopa tartuttanut Yhdysvaltain senaatin tietokonejärjestelmän ja tuolloin sähköpostijärjestelmä suljettiin voimakkaasti, mutta Yhdysvaltain kongressissa vaikutuksia havaittiin vain vähän.

Hongkongissa vika oli vaikuttanut suhdetoimintayrityksiin ja useisiin sijoituspalveluyrityksiin. Virhe vaikutti Aasian Wall Streetiin ja Dow Jones Newswiresiin.

Kuinka se toimii? Monet olivat pudonneet iloveyou-virheeseen, koska he olivat saaneet sähköpostin, johon oli liitetty ”rakkauskirje”. Tiedostossa Visual Basic -komentosarja, jolla on viruksen hyötykuorma. Kun liitetty sähköposti avataan, tietokone saa tartunnan ja se leviää lähettämällä itsensä uudelleen toiseen sähköpostiin ja se lähetetään tietämättään toiselle sähköpostiosoitteelle osoitekirjassa.

Filippiiniläinen tietokoneopiskelija Onel de Guzman loi iloveyou-virheen. Maailmanlaajuinen metsästys oli alkanut hyökkäyksen jälkeen, joka huipentui de Guzmanin pidätykseen. Filippiinien oikeusministeriö oli kuitenkin määrännyt de Guzmanin vapauttamisen, koska tuolloin Filippiineillä ei ollut lakeja hakkeroinnin estämiseksi.

2 Gameover Zeusta (2014)

Yhdysvaltain viranomaiset olivat kesäkuussa 2014 sanoneet kykenevänsä häiritsemään erittäin kehittyneitä haittaohjelmia, joita käytettiin varastamaan miljoonia dollareita ihmisiltä ympäri maailmaa.

Yhdysvaltain viranomaiset olivat kesäkuussa 2014 sanoneet kykenevänsä häiritsemään erittäin kehittyneitä haittaohjelmia, joita käytettiin varastamaan miljoonia dollareita ihmisiltä ympäri maailmaa.

Gameover Zeus botnet on virusten verkko, joka tartuttaa tietokoneita ja kohdistaa pienyrityksiin, kun taas Cryptolocker on haittaohjelmisto, joka salaa tiedostosi, ja sitä voidaan käyttää lunnaiden maksamiseen tietokoneiden omistajilta, jotka haluavat käyttää omia tiedostojaan.

FBI: n raporttien mukaan Gameover Zeus oli vastuussa yli 100 miljoonan dollarin tappioista uhreista Yhdysvalloista ja miljoona tietokoneelta maailmanlaajuisesti oli saanut tartunnan vuodesta 2011 lähtien.

Sillä välin vuonna 2013 Cryptolocker oli vastuussa hyökkäyksestä 200 000 tietokoneelle, josta puolet on Yhdysvalloista. Vain kahdessa ensimmäisessä kuukaudessa tietokoneen uhreilta kiristettiin 27 miljoonaa dollaria.

Yksi poliisilaitos Swanseassa Massachusettsissa oli maksanut lunnaita rikollisille vain saadakseen pääsyn tiedostoihin sen jälkeen, kun järjestelmä oli saanut Cryptolocker-tartunnan.

Toinen uhri oli menettänyt 6,9 miljoonaa dollaria petollisella tilisiirrolla pankkitililtä.

Liittovaltion syyttäjien mukaan Gameover Zeusista on vastuussa rikollisjoukko Venäjällä. Yhdysvallat käy vakavia neuvotteluja Venäjän viranomaisten kanssa pidätyksen varmistamiseksi, mutta on epätodennäköistä tällä hetkellä.

1 vahingoittavin tietokoneviruskoodi punainen (2001)

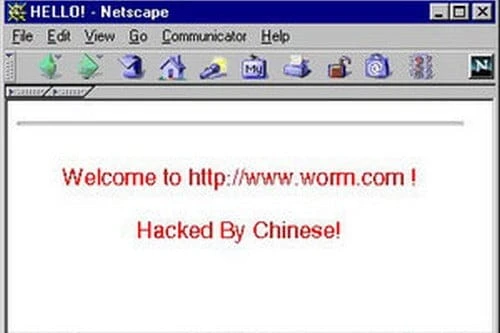

Koodipunainen oli tartuttanut yli 225 000 tietojärjestelmää maailmanlaajuisesti, joissa sivustot, joihin tämä vaikutti, olivat näyttäneet ”Hacked by Chinese” -viestejä. Viestistä huolimatta viruksen tarkka alkuperä oli epäselvä.

Koodipunainen oli tartuttanut yli 225 000 tietojärjestelmää maailmanlaajuisesti, joissa sivustot, joihin tämä vaikutti, olivat näyttäneet ”Hacked by Chinese” -viestejä. Viestistä huolimatta viruksen tarkka alkuperä oli epäselvä.

Maton perimmäinen tavoite oli kerätä voimaa tartuttamalla tietokone ja antaa näiden tietokoneiden hyökätä numeeriseen Internet-osoitteeseen, joka edusti Valkoista taloa.

Valkoinen talo oli kuitenkin valmistautunut kyberhyökkäykseen, koska se ilmeisesti muutti verkkosivustonsa toiseen IP-osoitteeseen mahdollisten hyökkäysten välttämiseksi.

CERT-koordinointikeskus, Carnegie Melllon -yliopistossa sijaitseva hätäaputiimi ilmoitti, että ainakin 225 000 tietokonetta oli saanut tartunnan.

Samaan aikaan Code Red oli Yhdysvaltain tietokonepelastusryhmän mukaan tartuttanut kymmeniä tuhansia Internet-sivustoja. Arvioitiin, että Code Redin vahinkokustannukset olivat noin 1,2 miljardia dollaria.

Kirjoittanut: Angelica Rich