10 schädlichste Computerviren

Computerviren sind mehr als nur das Löschen der Informationen auf Ihrer Festplatte. Computerviren hatten allein im Jahr 2008 Verbraucherverluste in Höhe von 8,5 Milliarden US-Dollar verursacht. Wenn Sie denken, dass Sie so intelligent sind, nicht auf Computerviren hereinzufallen, wie werden Sie dann reagieren, wenn der Computervirus den berühmten Tennisstar Anna Kournikova benutzt hat, um seine Opfer zu fangen? Das Anna-Kournikova-Virus war so berüchtigt, dass es Tausende von Servern auf der ganzen Welt gelähmt hatte, aber es machte es nicht einmal zu unserer Liste, da andere Computerviren als schädlicher eingestuft wurden.

10 Stuxnet (2010)

Stuxnet, ein Computerwurm, wurde im Juli 2010 entdeckt. Im Gegensatz zu anderen Würmern zielt dieser Wurm speziell auf Computer ab, die eine kritische Infrastruktur wie Wasseraufbereitung, Ölpipelines, Gaspipelines und Stromnetz betreiben.

Laut Sean McGurk, Leiter des Cybersecurity Center im Department of Homeland Security, kann dieser Wurm in jedes System eindringen und jede Formel stehlen, die zur Herstellung von etwas benötigt wird. Gurk nannte Stuxnet einen „Game Changer“.

Es gab wirklich keine spezielle Einrichtung, in der der Wurm zum Angriff verwendet wurde. Symantec, eine beliebte Sicherheitsfirma, hatte jedoch gesagt, dass die iranischen Atomkraftwerke das Ziel des Wurms seien.

Symantec hatte herausgefunden, dass es weltweit 44.000 Stuxnet-Infektionen gab. Davon stammten 1.600 aus den USA, aber 60% der Infektionen wurden im Iran gefunden.

9 SirCam (2001)

SirCam ist ein hinterhältiger Computerfehler, der dazu diente, Dateien zu stehlen und im Internet zu verbreiten. Das SirCam-Virus ist ein Schurkenfehler, der sogar den ehemaligen ukrainischen Präsidenten Leonid Kutschma zum Opfer gemacht hat. Aufgrund des Fehlers wurde der vorsichtige Zeitplan des Präsidenten der Öffentlichkeit bekannt gegeben und auf der ganzen Welt verbreitet.

Die sensible Akte des ukrainischen Präsidenten enthielt die Aktivitäten und die Reiseroute von Kutschma, die im Zusammenhang mit der Unabhängigkeit der Ukraine zum Jubiläum standen.

Der SirCam-Fehler, der erstmals im Juli 2001 entdeckt wurde, wurde in dieser Zeit als der am weitesten verbreitete Fehler im Internet angesehen. Einzelne Computerbenutzer hatten sich über Norton Antivirus beschwert, und Symantec konnte den Fehler nicht erkennen und beheben.

Die SirCam wurde durch Öffnen des angehängten Dokuments in der E-Mail verbreitet. Ein ahnungsloser E-Mail-Empfänger öffnet wahrscheinlich die E-Mail, die immer mit „Hallo, wie geht es Ihnen?“ Beginnt. Die E-Mail endet normalerweise mit „Bis später und danke“. Im mittleren Teil des Briefes wird der Empfänger aufgefordert, die angehängte Datei zu öffnen, da der Absender um Rat zu etwas bittet. Wenn das angehängte Dokument geöffnet wird, breitet sich der Fehler auf Ihrer Festplatte aus und der Vorgang beginnt erneut.

SirCam hatte Benutzern, die mit dem Virus infiziert waren, peinliche E-Mails verursacht. SirCam hatte das Windows infiltriert, holt Dokumente von der Festplatte und sendet sie dann zufällig als Anhang an alle aktiven E-Mail-Adressen des Adressbuchs.

Das Entsetzen einzelner Benutzer war schrecklich, als sie bald herausfanden, dass private Dokumente wie Bilder, Lebensläufe und persönliche Briefe an völlig Fremde gesendet wurden.

Der Fehler war nicht nur auf Englisch verfügbar, sondern es wurden auch spanische Variationen verbreitet. Symantec musste einen zweiten Patch für seine Benutzer aktualisieren, um den Fehler zu beheben.

Das SirCam-Virus hatte 96 Länder betroffen, aber das am stärksten betroffene Land sind die Vereinigten Staaten und das Vereinigte Königreich.

Aber nachdem er die USA und Europa getroffen hatte, wirkte sich der E-Mail-Wurm auch auf Japan aus. Laut einem Bericht von Sony Electronics hatten sie 6.000 mit SirCam infizierte E-Mails entdeckt und entfernt.

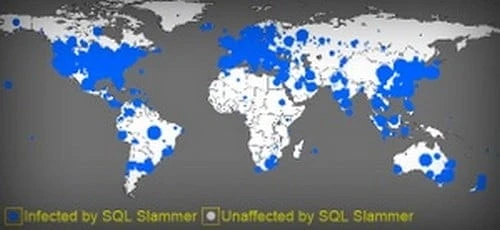

8 Slammer (2003)

SQL Slammer ist ein Wurm, der die Schwachstelle in der Datenbanksoftware von Microsoft behoben hat. Der Wurm hatte die alte Sicherheitslücke in der Serversoftware ausgenutzt. Sobald der Wurm den Server infiziert hat, sendet er mehrere Datenanforderungen, die an eine andere Internetadresse weitergeleitet werden, wodurch die Wahrscheinlichkeit einer Infektion anderer Computer erhöht wird. Der Wurm selbst infiziert jedoch keinen Desktop-Computer und kann sich nicht in den E-Mails replizieren. Aber der Effekt war verheerend, er hatte Netzwerke blockiert und dazu geführt, dass mehrere Websites offline gingen.

SQL Slammer ist ein Wurm, der die Schwachstelle in der Datenbanksoftware von Microsoft behoben hat. Der Wurm hatte die alte Sicherheitslücke in der Serversoftware ausgenutzt. Sobald der Wurm den Server infiziert hat, sendet er mehrere Datenanforderungen, die an eine andere Internetadresse weitergeleitet werden, wodurch die Wahrscheinlichkeit einer Infektion anderer Computer erhöht wird. Der Wurm selbst infiziert jedoch keinen Desktop-Computer und kann sich nicht in den E-Mails replizieren. Aber der Effekt war verheerend, er hatte Netzwerke blockiert und dazu geführt, dass mehrere Websites offline gingen.

Der Spread begann am 25. Januar 2003, als er sich ausbreitete, hatte er seine Größe alle 8,5 Sekunden verdoppelt. Innerhalb von zehn Minuten konnten 90% der am stärksten gefährdeten Hosts infiziert werden. Während seines Höhepunkts oder etwa drei Minuten nach seiner Veröffentlichung hatte der Wurm bereits fünfundfünfzig Millionen Scans pro Sekunde im Internet.

Experten glaubten, dass es Millionen von Computern weltweit betroffen hatte. Viele Länder waren betroffen, aber Südkorea war am schlimmsten betroffen.

In Südkorea, wo drei Viertel der Bevölkerung über einen Internetzugang verfügen, war die Online-Erreichbarkeit acht Stunden lang beeinträchtigt.

Der Slammer-Wurm konnte 75.000 Hosts infizieren und hatte Netzwerkausfälle, die zu Flugausfällen und einigen Problemen an den Geldautomaten geführt hatten.

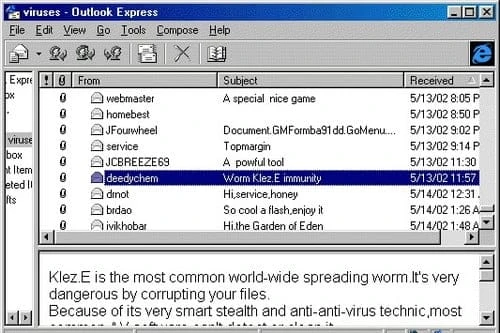

7 Klez.H (2002)

Klez.H erschien zum ersten Mal am 15. April 2002 und hatte eine von 300 E-Mails betroffen.

Klez.H erschien zum ersten Mal am 15. April 2002 und hatte eine von 300 E-Mails betroffen.

Im Cyberspace wurden mehrere Versionen des Virus freigesetzt, die gefährlichste ist jedoch die Klez.H. Während des Angriffs greift Klez.H Windows an, hat jedoch keine Auswirkungen auf die Microsoft Outlook-E-Mail, da Microsoft seine Antiviren-Kapazität stärken konnte.

Der Virus wählt mehrere Namen aus der Liste im Adressbuch aus, aber jede E-Mail verwendet einen anderen Bereich von Betreff, Anhangsnamen und Text, wodurch es schwierig wird, zu verfolgen und zu identifizieren, welche E-Mail den Virus enthält.

Eine in London ansässige E-Mail-Sicherheitsfirma hatte 775.000 Kopien des Virus aufgespürt. Es wurde als einer der größten Viren bezeichnet, von denen Computerbenutzer betroffen waren.

6 Sasser (2004)

Im Mai 2004 hatten sich Computerexperten mit vier Wurmvarianten befasst, die sich auf das Windows-Betriebssystem ausgebreitet hatten. Der Wurm war bekannt als SasserA, SasserB, SasserC und SasserD. Der Wurm hatte sowohl Windows 2000 als auch andere Windows-Betriebssysteme wie Windows 95, Windows 98 und Windows XP sowie Windows ME zum Ziel.

Im Mai 2004 hatten sich Computerexperten mit vier Wurmvarianten befasst, die sich auf das Windows-Betriebssystem ausgebreitet hatten. Der Wurm war bekannt als SasserA, SasserB, SasserC und SasserD. Der Wurm hatte sowohl Windows 2000 als auch andere Windows-Betriebssysteme wie Windows 95, Windows 98 und Windows XP sowie Windows ME zum Ziel.

Laut einem Sicherheitsexperten in Ohio war der Wurm Sasser aggressiv und kann sich schnell replizieren.

Was die Sache noch komplizierter macht, ist, dass eine E-Mail im Netz verbreitet wurde, die eine „Korrektur“ versprach, um den Sasser-Wurm zu entfernen, aber sie sagten, dass „Korrektur“ auch einen anderen Virus enthielt, der als Netsky-AC bekannt ist.

Experten glaubten, dass es eine Verbindung zwischen den Schöpfern von Sasser und Netsky gab.

Die meisten Computerviren benötigen menschliches Eingreifen, um sich zu verbreiten, aber Sasser hat die Sicherheitsanfälligkeit von LSASS ausgenutzt und anschließend mehrere Internetadressen gescannt, bis ein System verwendet werden kann. Anschließend kopiert es sich als ausführbare Datei in das Windows-Verzeichnis und wird beim nächsten Start Ihres PCs gestartet.

Ein Symptom, dass Ihr PC betroffen ist, wenn der PC jedes Mal neu gestartet wird, wenn Sie versuchen, online zu gehen. Sasser kann sich von einer Maschine zur anderen ausbreiten.

Sasser hatte die taiwanesische Post, Banken in Skandinavien und ein Zugsystem in Sydney, Australien, betroffen.

Als die Polizei den Schöpfer des Virus untersuchte, stellte sich heraus, dass ein 18-jähriger deutscher Schüler zugegeben hatte, das Virus verursacht zu haben. Der Teenager wurde im norddeutschen Rotenburg mit Hilfe von Microsoft und FBI festgenommen, aber später wieder freigelassen.

Experten glaubten, dass Sasser mehr als eine Million Computer infiziert und mehrere Computersysteme ausgeschaltet hatte. Die Störung großer Unternehmen wurde auch Sasser angelastet.

5 Conficker (2008)

Conficker wurde am 21. November 2008 entdeckt. Der Wurm kann andere Computer in einem Netzwerk infizieren und den Fehler beheben, da andere Würmer, die dasselbe versuchen, ausgesperrt sind. Am nächsten Tag hatte Microsoft seinen Benutzern dringend empfohlen, sofortige Updates anzuwenden, um Schwachstellen entgegenzuwirken. Es wurden jedoch Computer aktiviert, die mit Conficker A infiziert waren. Es begann dann, jeden Tag verschiedene Sätze von 250 Domänen für andere Anweisungen zu verwenden. Zu diesem Zeitpunkt wird bereits angenommen, dass 500.000 Computer mit diesem Wurm infiziert sind.

Conficker wurde am 21. November 2008 entdeckt. Der Wurm kann andere Computer in einem Netzwerk infizieren und den Fehler beheben, da andere Würmer, die dasselbe versuchen, ausgesperrt sind. Am nächsten Tag hatte Microsoft seinen Benutzern dringend empfohlen, sofortige Updates anzuwenden, um Schwachstellen entgegenzuwirken. Es wurden jedoch Computer aktiviert, die mit Conficker A infiziert waren. Es begann dann, jeden Tag verschiedene Sätze von 250 Domänen für andere Anweisungen zu verwenden. Zu diesem Zeitpunkt wird bereits angenommen, dass 500.000 Computer mit diesem Wurm infiziert sind.

Einige Tage nach einer Website wurde der Trafficconverter von einem infizierten PC wegen eines Updates kontaktiert, aber die Datei ist nicht vorhanden. Genau zwei Monate später ergab die Volkszählung, dass rund 1,5 Millionen Maschinen infiziert sind.

Das Virus konnte sich dort nicht ausbreiten, da im Januar 2009 eine weitere Variante gefunden wurde. Tatsächlich war das britische Verteidigungsministerium infiziert, und es hatte zwei Wochen gedauert, bis der Schaden behoben werden konnte.

Im Februar 2009 war die Anzahl der von Conficker infizierten Computer explodiert und Millionen waren betroffen. Im selben Monat hatte Microsoft 250.000 US-Dollar als Belohnung für alle Informationen angekündigt, die über die Entwickler von Conficker gegeben werden können.

Im März wurde eine andere Variante von Conficker C entdeckt, die alle infizierten PCs versucht hatte, die neueste Variante zu erhalten.

Das Schlimmste war noch nicht vorbei. Am 1. April hatte Conficker C für die Anweisungen eine Verbindung zu Domains hergestellt. An diesem Aprilscherz waren rund zwei Millionen Computer mit dieser Variante infiziert.

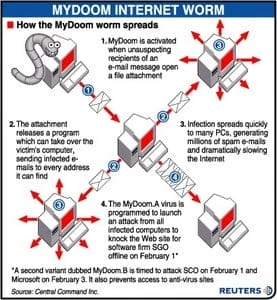

4 Am meisten schädlicher Computervirus MyDoom (2004)

MyDoom wird auch aufgerufen, da Novarg ein Computervirus ist, der Netzwerke verstopft und unbefugten Zugriff auf den PC ermöglicht hat. Der Virus wurde auch auf Filesharing-Netzwerke übertragen und konnte die „Hintertür“ zu Computern öffnen.

MyDoom wird auch aufgerufen, da Novarg ein Computervirus ist, der Netzwerke verstopft und unbefugten Zugriff auf den PC ermöglicht hat. Der Virus wurde auch auf Filesharing-Netzwerke übertragen und konnte die „Hintertür“ zu Computern öffnen.

Die meisten E-Mails wurden anscheinend von Wohltätigkeitsorganisationen, Organisationen oder Bildungseinrichtungen gesendet, damit die Empfänger zum Öffnen der E-Mail getäuscht werden können. MyDoom sammelt E-Mail-Adressen von infizierten Computern und wählt von dort aus eine andere Adresse als nächsten Absender. In MyDoom ist es schwierig, den tatsächlichen Absender zu bestimmen.

Tausende von E-Mails wurden innerhalb von Stunden nach der Entdeckung von MyDoom ausgelöst. Der Wurm hatte die Computer mit der Microsoft Windows-Plattform betroffen.

Microsoft hatte angekündigt, für alle Informationen, die zur Verhaftung des Erstellers des MyDoom-Virus führen können, eine Belohnung von 250.000 US-Dollar zu gewähren. Laut dem General Counsel von Microsoft, Brad Smith, war der MyDoom-Wurm ein krimineller Angriff, da er Computerbenutzer stören sollte.

Abgesehen von Microsoft kündigte die SCO Group eine weitere Belohnung in Höhe von 250.000 US-Dollar für alle Informationen an, die zur Verhaftung des Erstellers von MyDoom führen werden.

Es wurde erwartet, dass der MyDoom-Virus jedes Unternehmen einen Produktivitätsverlust von 250 Millionen US-Dollar und technische Kosten verursachen würde.

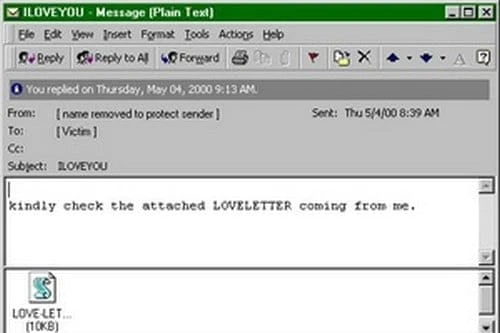

3 iloveyou bug (2000)

Der iloveyou-Käfer wurde zum ersten Mal in Hongkong entdeckt und hatte sich allmählich nach Westen ausgebreitet. Es hatte Geschäfts- und Regierungscomputer infiziert. Antiviren-Unternehmen in den USA hatten viele Anrufe von ihren betroffenen Kunden erhalten, die weit verbreitete Infektionen gemeldet hatten.

Der iloveyou-Käfer wurde zum ersten Mal in Hongkong entdeckt und hatte sich allmählich nach Westen ausgebreitet. Es hatte Geschäfts- und Regierungscomputer infiziert. Antiviren-Unternehmen in den USA hatten viele Anrufe von ihren betroffenen Kunden erhalten, die weit verbreitete Infektionen gemeldet hatten.

Experten für Computersicherheit schätzten den Softwareschaden auf 100 Millionen US-Dollar und hatten sogar vorausgesagt, dass die Kosten sogar 1 Milliarde US-Dollar überschreiten könnten.

Der Fehler hatte sogar das Computersystem des US-Senats infiziert, und zu diesem Zeitpunkt wurde das E-Mail-System gewaltsam heruntergefahren, aber im US-Kongress wurden nur minimale Auswirkungen festgestellt.

In Hongkong hatte der Fehler sowohl die PR-Unternehmen als auch mehrere Wertpapierfirmen betroffen. Die asiatische Wall Street und die Dow Jones Newswires waren von dem Fehler betroffen.

Wie es funktioniert? Viele waren dem Fehler iloveyou verfallen, weil sie eine E-Mail erhalten hatten, in der ein „Liebesbrief“ angehängt war. In der Datei ein Visual Basic-Skript mit der Virennutzlast. Wenn die angehängte E-Mail geöffnet wird, wird der Computer infiziert und verbreitet sich, indem er sich erneut an eine andere E-Mail sendet. Er wird unwissentlich an einen anderen E-Mail-Benutzer im Adressbuch gesendet.

Ein philippinischer Computerstudent, Onel de Guzman, war der Schöpfer des iloveyou-Fehlers. Die weltweite Fahndung hatte nach dem Angriff begonnen, der zur Verhaftung von de Guzman führte. Das Justizministerium der Philippinen hatte jedoch die Freilassung von de Guzman angeordnet, da es in dieser Zeit keine Gesetze gegen Hacking auf den Philippinen gab.

2 Gameover Zeus (2014)

Die US-Behörden hatten im Juni 2014 erklärt, dass sie hochentwickelte Arten von Malware, mit denen Menschen auf der ganzen Welt Millionen von Dollar gestohlen haben, stören konnten.

Die US-Behörden hatten im Juni 2014 erklärt, dass sie hochentwickelte Arten von Malware, mit denen Menschen auf der ganzen Welt Millionen von Dollar gestohlen haben, stören konnten.

Das Gameover Zeus-Botnetz ist ein Netzwerk von Viren, das Computer infiziert und auf kleine Unternehmen abzielt, während Cryptolocker eine schädliche Software ist, die Ihre Dateien verschlüsselt und zum Extrahieren von Lösegeldzahlungen von PC-Besitzern verwendet werden kann, die auf ihre eigenen Dateien zugreifen möchten.

Berichten des FBI zufolge war Gameover Zeus für Verluste von über 100 Millionen US-Dollar bei Opfern aus den USA verantwortlich, und eine weitere Million von PCs weltweit war seit 2011 infiziert.

In der Zwischenzeit, im Jahr 2013, war Cryptolocker für den Angriff auf 200.000 PC verantwortlich, von denen die Hälfte aus den USA stammt. In nur zwei Monaten wurden 27 Millionen US-Dollar von den Computeropfern erpresst.

Eine Polizeibehörde in Swansea, Mass, hatte Cyberkriminellen Lösegeld gezahlt, um wieder auf die Dateien zugreifen zu können, nachdem das System von Cryptolocker infiziert worden war.

Ein anderes Opfer hatte bei einer betrügerischen Überweisung vom Bankkonto 6,9 Millionen Dollar verloren.

Bundesanwälte sagten, dass eine Bande von Cyberkriminellen in Russland für Gameover Zeus verantwortlich ist. Die Vereinigten Staaten befinden sich in ernsthaften Gesprächen mit den russischen Behörden, um eine Verhaftung zu erreichen, dies ist jedoch derzeit unwahrscheinlich.

1 Am meisten schädlicher Computervirus-Code Rot (2001)

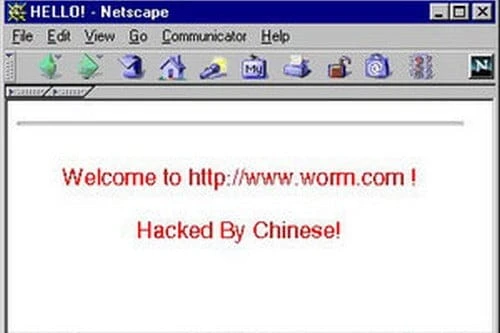

Code Red hatte weltweit über 225.000 Computersysteme infiziert, auf denen betroffene Websites die Meldung „Von Chinesen gehackt“ angezeigt hatten. Trotz der Meldung war der genaue Ursprung des Virus unklar.

Code Red hatte weltweit über 225.000 Computersysteme infiziert, auf denen betroffene Websites die Meldung „Von Chinesen gehackt“ angezeigt hatten. Trotz der Meldung war der genaue Ursprung des Virus unklar.

Das ultimative Ziel des Wurms war es, durch die Infektion des PCs an Stärke zu gewinnen und diese Computer eine numerische Internetadresse angreifen zu lassen, die das Weiße Haus repräsentiert.

Das Weiße Haus war jedoch auf den Cyberangriff vorbereitet, da es anscheinend seine Website auf eine andere IP-Adresse geändert hatte, um mögliche Angriffe zu vermeiden.

Das Notfallteam des CERT Coordination Center an der Carnegie Melllon University berichtete, dass mindestens 225.000 Computer infiziert waren.

Laut dem US-amerikanischen Computer Emergency Response Team hatte Code Red inzwischen Zehntausende von Internetseiten infiziert. Es wurde geschätzt, dass die Schadenskosten von Code Red rund 1,2 Milliarden US-Dollar betrugen.

Geschrieben von: Angelica Rich