10 найбільш шкідливих комп’ютерних вірусів

Комп’ютерний вірус – це більше, ніж просто стирання інформації з вашого жорсткого диска. Лише в 2008 році комп’ютерний вірус спричинив 8,5 мільярдів доларів збитків для споживачів. Якщо ви думаєте, що настільки розумні, щоб не потрапляти на комп’ютерний вірус, то як ви реагуєте, якби комп’ютерний вірус використав відому тенісну зірку Анну Курнікову, щоб затримати своїх жертв? Вірус Анни Курнікової був настільки відомий, що паралізував тисячі серверів у всьому світі, але навіть не потрапив до нашого списку, оскільки інші комп’ютерні віруси вважалися більш шкідливими.

10 Stuxnet (2010)

Stuxnet, комп’ютерний черв’як, був виявлений у липні 2010 року, і на відміну від інших хробаків, цей черв’як спеціально орієнтований на комп’ютери, які управляють критично важливою інфраструктурою, такою як очистка води, нафтопроводи, газопроводи та електромережа.

За словами Шона Макгерка, керівника Центру кібербезпеки Департаменту національної безпеки, цей хробак може потрапити в будь-яку систему та викрасти будь-яку формулу, необхідну для виготовлення чогось. Гурк назвав Stuxnet “перетворювачем ігор”.

Насправді не було конкретного об’єкта, в якому черв’як був використаний для нападу, однак, Symantec, популярна фірма з безпеки, заявила, що атомні електростанції в Ірані були мішенню хробака.

Компанія Symantec з’ясувала, що у всьому світі зареєстровано 44 000 інфекцій Stuxnet. У яких 1600 були з США, але 60% інфекцій виявлено в Ірані.

9 SirCam (2001)

SirCam – підлий комп’ютерний баг, який працював, щоб викрасти файли та поширити їх в Інтернеті. Вірус SirCam – це мошенник, який став жертвою навіть колишнього президента України Леоніда Кучми. Через цю помилку охоронений графік президента був оголошений громадськості та розповсюджений по всьому світу.

Делікатний файл українського президента включав діяльність та маршрут Кучми, який був пов’язаний з ювілейною незалежністю України того часу.

Вперше помилка SirCam була виявлена в липні 2001 року і вважалася в цей час найпоширенішою помилкою в Інтернеті. Окремі користувачі комп’ютерів скаржились, що Norton Antivirus і Symantec не змогли виявити та очистити помилку.

SirCam поширювався шляхом відкриття вкладеного документа в електронному листі. Не підозрюючий одержувач електронної пошти, швидше за все, відкриє електронне повідомлення, яке завжди починається з “Привіт, як справи?”, А повідомлення зазвичай закінчується на “До зустрічі пізніше та спасибі”. Середня частина листа попросить одержувача відкрити вкладений файл, оскільки відправник просить про щось поради. Якщо вкладений документ відкрито, помилка пошириться на ваш жорсткий диск, і процес розпочнеться спочатку.

SirCam викликав незручні електронні листи для користувачів, заражених вірусом. SirCam проник у Windows, отримує документи з жорсткого диска, а потім випадковим чином надсилає їх як додатки до всіх активних адрес електронної пошти адресної книги.

Жах окремих користувачів був жахливим, оскільки незабаром вони дізналися, що приватні документи, такі як малюнки, резюме та особисті листи, розсилаються зовсім незнайомим людям.

Помилка була доступна не лише англійською мовою, але також були поширені і іспанські варіації. Symantec був змушений оновити другий патч для своїх користувачів для очищення помилки.

Вірус SirCam постраждав у 96 країнах, але найбільш постраждалою країною є США та Великобританія.

Але після удару по США та Європі, черв’як електронної пошти торкнувся і Японію. Згідно з повідомленням Sony electronics, вони виявили та видалили 6000 електронних листів, заражених SirCam.

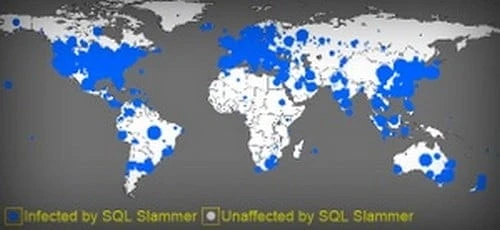

8 Slammer (2003)

SQL Slammer – це хробак, який націлений на слабкі місця, виявлені в програмному забезпеченні баз даних Microsoft. Черв’як скористався старою лазівкою безпеки в серверному програмному забезпеченні. Після зараження хробаком сервером він надішле кілька запитів даних, які будуть переадресовані на іншу Інтернет-адресу, таким чином, збільшуючи шанси зараження інших комп’ютерів. Однак сам хробак не заражає жоден настільний комп’ютер і не може повторити себе в електронних листах. Але ефект був руйнівним, він заглибив мережі і призвів до того, що кілька веб-сайтів перейшли в офлайн.

SQL Slammer – це хробак, який націлений на слабкі місця, виявлені в програмному забезпеченні баз даних Microsoft. Черв’як скористався старою лазівкою безпеки в серверному програмному забезпеченні. Після зараження хробаком сервером він надішле кілька запитів даних, які будуть переадресовані на іншу Інтернет-адресу, таким чином, збільшуючи шанси зараження інших комп’ютерів. Однак сам хробак не заражає жоден настільний комп’ютер і не може повторити себе в електронних листах. Але ефект був руйнівним, він заглибив мережі і призвів до того, що кілька веб-сайтів перейшли в офлайн.

Поширення розпочалося 25 січня 2003 р., Коли воно розпочало поширюватися, воно подвоїло свій розмір кожні 8,5 секунди. Протягом десяти хвилин він зміг заразити 90% найбільш вразливих господарів. Під час свого піку або приблизно через 3 хвилини після його випуску черв’як вже мав п’ятдесят п’ять мільйонів сканувань в секунду в Інтернеті.

Експерти вважали, що це вплинуло на мільйони комп’ютерів у всьому світі. Постраждали багато країн, але найбільше постраждала Південна Корея.

У Південній Кореї, де три чверті населення користуються доступом до Інтернету, доступ до Інтернету був скалічений протягом восьми годин.

Черв’як Slammer зміг заразити 75 000 хостів і мав перебої в роботі мережі, що призвело до скасування рейсів авіакомпаній та деяких проблем у банкоматах.

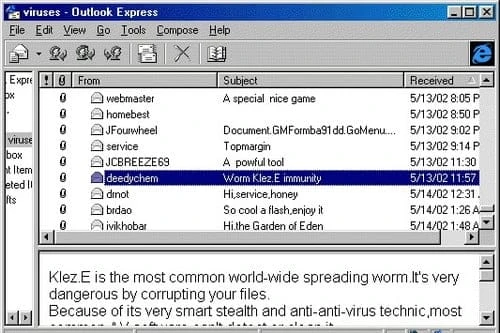

7 Klez.H (2002)

Klez.H вперше з’явився 15 квітня 2002 р., І це зачіпало кожні 300 електронних листів.

Klez.H вперше з’явився 15 квітня 2002 р., І це зачіпало кожні 300 електронних листів.

Кілька версій вірусу було випущено в кіберпросторі, але найбільш небезпечним є Klez.H. Під час своєї атаки Klez.H атакує Windows, але це не впливає на електронну пошту Microsoft Outlook, оскільки Microsoft змогла посилити свою антивірусну здатність.

Вірус працює шляхом вибору кількох імен зі списку в адресній книзі, але кожна електронна пошта використовує різний діапазон тем, імен вкладень та тексту, що ускладнює відстеження та ідентифікацію електронної пошти, що містить вірус.

Компанія із захисту електронної пошти, що базується в Лондоні, відшукала 775 000 копій вірусу. Його охрестили як один з найбільших вірусів, який вразив користувачів комп’ютерів.

6 Сассер (2004)

У травні 2004 року комп’ютерні експерти мали справу з чотирма варіаціями хробака, які поширилися на операційну систему Windows. Хробак був відомий як SasserA, SasserB, SasserC та SasserD. Черв’як націлювався на Windows 2000, а також на інші операційні системи Windows, такі як Windows 95, Windows 98 та Windows XP та Windows ME.

У травні 2004 року комп’ютерні експерти мали справу з чотирма варіаціями хробака, які поширилися на операційну систему Windows. Хробак був відомий як SasserA, SasserB, SasserC та SasserD. Черв’як націлювався на Windows 2000, а також на інші операційні системи Windows, такі як Windows 95, Windows 98 та Windows XP та Windows ME.

За словами експерта з безпеки в Огайо, хробак Сассер був агресивним і має здатність швидко розмножуватися.

Що ускладнює ситуацію, так це те, що електронна пошта, яка циркулювала в мережі, обіцяла “виправити” видалення хробака Сассера, але вони сказали, що “виправлення” містило ще один вірус, відомий як Netsky-AC.

Експерти вважали, що між творцями Сассера та Нецького існує зв’язок.

Для розповсюдження більшості комп’ютерних вірусів потрібне втручання людини, але Сассер використовував уразливість LSASS, а потім відсканував кілька інтернет-адрес, поки він не зміг використовувати систему. Потім він копіюється до каталогу Windows як виконуваний файл і запускається під час наступного завантаження ПК.

Один із симптомів, що ваш ПК впливає, коли ПК перезавантажується щоразу, коли ви намагаєтесь вийти в Інтернет. Сассер може поширюватися з однієї машини на іншу.

Сассер вплинув на пошту Тайваню, банки в Скандинавії та систему поїздів у Сіднеї, Австралія.

Коли поліція розслідувала творця вірусу, стало відомо, що 18-річний німецький старшокласник зізнався у створенні вірусу. Підліток був заарештований у місті Ротенбург на півночі Німеччини за допомогою Microsoft та ФБР, але згодом його відпустили.

Експерти вважали, що Сассер заразив більше мільйона комп’ютерів і вибив кілька комп’ютерних систем. У зриві великих компаній також звинувачували Сассера.

5 Конфікер (2008)

Conficker був помічений 21 листопада 2008 р. Черв’як може заражати інші комп’ютери в мережі, і він може виправити помилку, оскільки інші черв’яки, які намагаються зробити те саме, заблоковані. Наступного дня Microsoft настійно рекомендувала своїм користувачам застосовувати негайні оновлення для протидії вразливостям, однак машини, заражені Conficker A, були активовані. Потім він почав використовувати різні набори з 250 доменів щодня для інших інструкцій. На той час вже вважається, що 500 000 комп’ютерів заражені цим хробаком.

Conficker був помічений 21 листопада 2008 р. Черв’як може заражати інші комп’ютери в мережі, і він може виправити помилку, оскільки інші черв’яки, які намагаються зробити те саме, заблоковані. Наступного дня Microsoft настійно рекомендувала своїм користувачам застосовувати негайні оновлення для протидії вразливостям, однак машини, заражені Conficker A, були активовані. Потім він почав використовувати різні набори з 250 доменів щодня для інших інструкцій. На той час вже вважається, що 500 000 комп’ютерів заражені цим хробаком.

Через кілька днів після веб-сайту, з будь-якими оновленнями, зв’язаний комп’ютер зв’язався з Trafficconverter, але файлу немає. Рівно, через два місяці, перепис виявила, що заражено близько 1,5 мільйона машин.

Вірус не зупинив поширення, оскільки в січні 2009 року був знайдений інший варіант. Фактично, Міністерство оборони Великобританії було заражене, і минуло два тижні, перш ніж вони змогли очистити пошкодження.

У лютому 2009 року кількість машин, заражених Conficker, вибухнула, і мільйони постраждали. Того ж місяця Microsoft оголосила 250 000 доларів як винагороду за будь-яку інформацію, яку можна надати про творців Conficker.

У березні був помічений ще один варіант Conficker C, який спробував усі заражені ПК отримати останній варіант.

Найгірше не закінчилося, 1 квітня Conficker C підключився до доменів для отримання інструкцій. Того квітневого дня дурня цим варіантом було заражено близько двох мільйонів комп’ютерів.

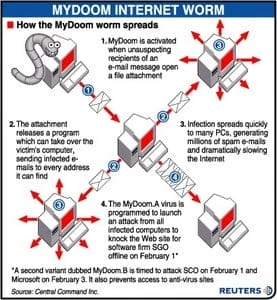

4 Найбільш шкідливий комп’ютерний вірус MyDoom (2004)

MyDoom також зателефонував, оскільки Novarg – це комп’ютерний вірус, який засмітив мережі та дозволив несанкціонований доступ до ПК. Вірус також поширився у файлообмінних мережах і зміг відкрити “задні двері” для комп’ютерів.

MyDoom також зателефонував, оскільки Novarg – це комп’ютерний вірус, який засмітив мережі та дозволив несанкціонований доступ до ПК. Вірус також поширився у файлообмінних мережах і зміг відкрити “задні двері” для комп’ютерів.

Більшість електронних листів, здавалося, надходили від благодійних організацій або будь-яких навчальних закладів, тому вони можуть обдурити своїх одержувачів, щоб відкрити електронне повідомлення. MyDoom збирає адреси електронної пошти із заражених комп’ютерів, а звідти обирає іншу адресу як наступного відправника. У MyDoom важко визначити справжнього відправника.

Тисячі електронних листів були спровоковані протягом декількох годин після відкриття MyDoom. Хробак вразив комп’ютери, що використовують платформу Microsoft Windows.

Microsoft оголосила, що буде виплачувати винагороду в розмірі 250 000 доларів за будь-яку інформацію, яка може призвести до арешту творця вірусу MyDoom. За словами генерального адвоката Microsoft Бреда Сміта, черв’як MyDoom був кримінальним нападом, оскільки мав на меті перешкодити користувачам комп’ютерів.

Окрім Microsoft, SCO Group також оголосила ще одну винагороду в розмірі 250 000 доларів за будь-яку інформацію, що призведе до арешту творця MyDoom.

Очікувалося, що вірус MyDoom обійдеться кожній компанії до 250 мільйонів доларів у втраті продуктивності та на технічні витрати.

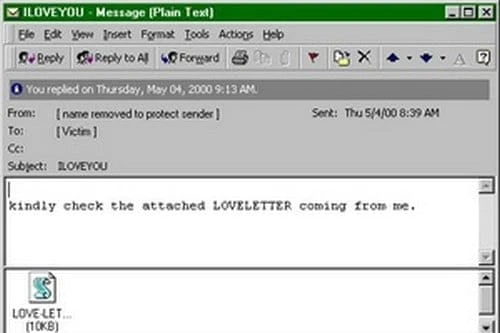

3 помилка iloveyou (2000)

Помилка iloveyou була вперше помічена в Гонконгу і поступово поширилася на захід. Він заразив бізнес і державні комп’ютери. Антивірусні компанії в США отримували багато дзвінків від постраждалих клієнтів, які повідомляли про широко розповсюджені інфекції.

Помилка iloveyou була вперше помічена в Гонконгу і поступово поширилася на захід. Він заразив бізнес і державні комп’ютери. Антивірусні компанії в США отримували багато дзвінків від постраждалих клієнтів, які повідомляли про широко розповсюджені інфекції.

Експерти з питань комп’ютерної безпеки підрахували, що збиток програмного забезпечення склав 100 мільйонів доларів і навіть передбачали, що вартість може перевищити 1 мільярд доларів.

Ця помилка навіть заразила комп’ютерну систему Сенату Сполучених Штатів, і на той час система електронної пошти була насильно закрита, але в Конгресі США були помічені лише мінімальні наслідки.

У Гонконгу помилка вплинула на фірми, що займаються зв’язками з громадськістю, а також на кілька інвестиційних фірм. Помилка постраждала на азіатській Уолл-стріт та Dow Jones Newswires.

Як це працює? Багато хто впав на помилку iloveyou, тому що отримав електронне повідомлення, в якому було додано “любовний лист”. У файлі – сценарій Visual Basic, який містить корисне навантаження вірусу. Коли вкладене повідомлення електронної пошти буде відкрито, комп’ютер заразиться, і він розповсюдиться, відправившись знову на інше повідомлення електронної пошти, і буде несвідомо надіслано іншому користувачеві електронної пошти в адресній книзі.

Творець помилки iloveyou був філіппінський студент-комп’ютерник Онель де Гусман. Всесвітнє полювання за людьми розпочалося після нападу, який завершився арештом де Гусмана. Однак Міністерство юстиції Філіппін наказало звільнити де Гусмана, оскільки на той час на Філіппінах не було законів проти хакерства.

2 Gameover Zeus (2014)

Влада Сполучених Штатів заявила в червні 2014 року, що їм вдалося зруйнувати дуже складні типи шкідливих програм, які використовувались для крадіжки мільйонів доларів у людей по всьому світу.

Влада Сполучених Штатів заявила в червні 2014 року, що їм вдалося зруйнувати дуже складні типи шкідливих програм, які використовувались для крадіжки мільйонів доларів у людей по всьому світу.

Ботнет Gameover Zeus – це мережа вірусів, яка заражає комп’ютери та націлюється на малий бізнес, тоді як Cryptolocker – це зловмисне програмне забезпечення, яке шифрує ваші файли, і його можна використовувати для отримання викупних платежів від власників ПК, які бажають отримати доступ до власних файлів.

Згідно з повідомленнями ФБР, Gameover Zeus відповідав за втрати понад 100 мільйонів доларів у жертвах зі Сполучених Штатів, а ще один мільйон з комп’ютерів у всьому світі заразився з 2011 року.

Тим часом у 2013 році Cryptolocker відповідав за атаку до 200 000 шт, половина з яких – із США. Лише за перші два місяці у жертв комп’ютерів було вилучено 27 мільйонів доларів.

Одне відділення поліції в Суонсі, штат Массачусетс, заплатило викуп кіберзлочинцям лише за те, щоб вони знову отримали доступ до файлів після зараження системи Cryptolocker.

Ще одна жертва втратила 6,9 мільйона доларів через шахрайський банківський переказ з банківського рахунку.

Федеральні прокурори заявили, що група російських злочинців відповідає за Зевса. США ведуть серйозні переговори з російською владою щодо забезпечення арешту, але наразі це малоймовірно.

1 Найбільш шкідливий комп’ютерний вірус Red Red (2001)

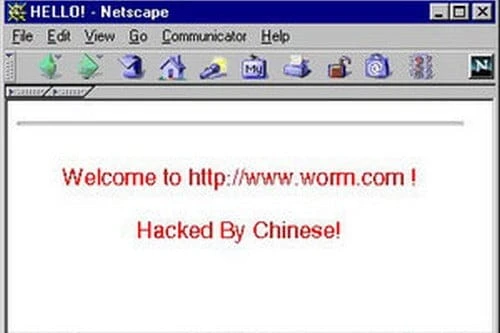

Червоний код заразив понад 225 000 комп’ютерних систем у всьому світі, в яких на зазначених сайтах відображалися повідомлення “Hacked by Chinese”. Але, незважаючи на повідомлення, точне походження вірусу було незрозумілим.

Червоний код заразив понад 225 000 комп’ютерних систем у всьому світі, в яких на зазначених сайтах відображалися повідомлення “Hacked by Chinese”. Але, незважаючи на повідомлення, точне походження вірусу було незрозумілим.

Кінцевою метою хробака було зібрати сили, заразивши ПК, і дозволити цим комп’ютерам атакувати цифрову адресу в Інтернеті, що представляла Білий дім.

Але Білий дім був готовий до кібератаки, оскільки, очевидно, змінив свій веб-сайт на іншу IP-адресу, щоб уникнути можливих атак.

Координаційний центр CERT, команда реагування на надзвичайні ситуації, розташована в Університеті Карнегі Меллона, повідомила, що заражено щонайменше 225 000 комп’ютерів.

Тим часом, за даними американської команди реагування на надзвичайні ситуації, компанія Red Red заразила десятки тисяч веб-сайтів. Було підраховано, що вартість збитку Code Red склала близько 1,2 мільярда доларів.

Автор: Анжеліка Річ